1、DMZ区域定义

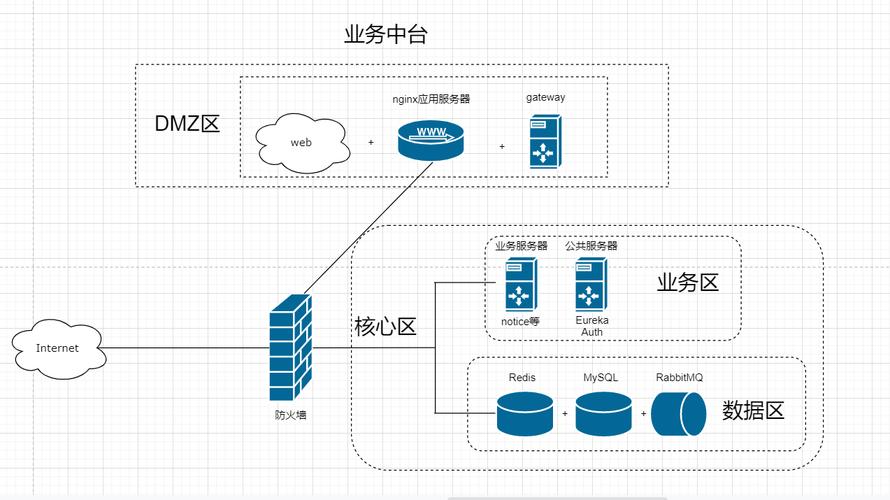

DMZ区域,全称为非军事区(Demilitarized Zone),在网络安全领域中,它是一个位于企业内网与外网之间的缓冲网络区域,该区域旨在防止外部网络直接接触内部网络资源,同时为某些需要被外部访问的服务提供安全部署的位置。

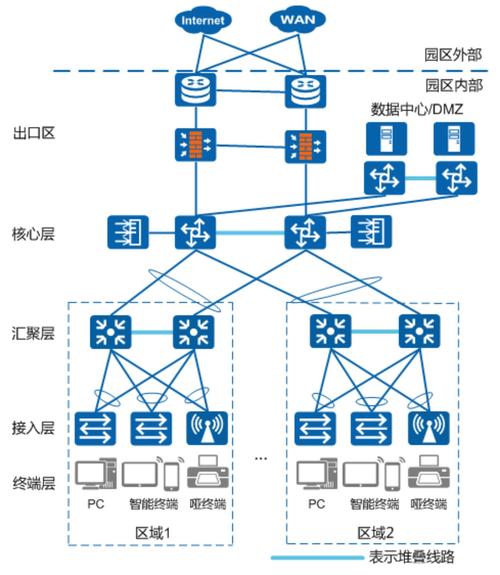

2、DMZ区域的组成

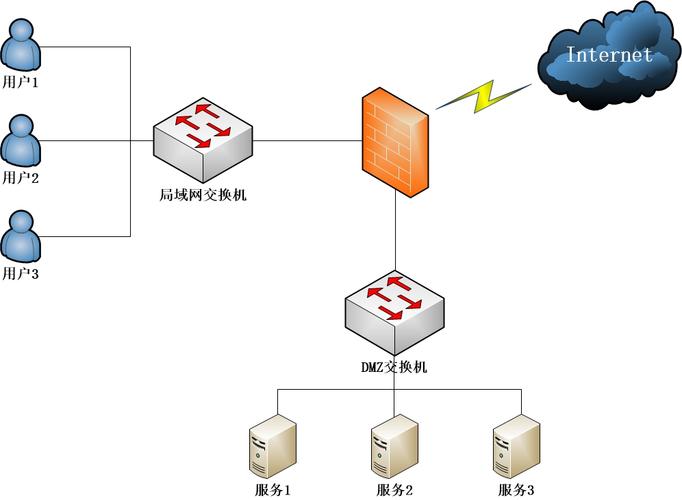

通常情况下,DMZ区域内会部署如Web服务器、邮件服务器和FTP服务器等需要对外提供服务的服务器,这些服务器对外部网络用户可见,但它们与内部网络的其他部分是隔离的,以确保内部网络的安全不受外部威胁影响。

3、访问控制策略

有效的访问控制策略是DMZ区安全的关键,通常包括允许内网用户对DMZ服务器的管理访问,同时确保外网无法直接接触到内网资源,从外网到DMZ的访问通常是受限制的,仅限于特定的服务和端口。

4、网络地址转换

在DMZ配置中,网络地址转换(NAT)扮演着重要角色,通过NAT技术,可以隐藏DMZ服务器的真实IP地址,为互联网用户提供服务的同时,保护网络地址不暴露于潜在的攻击者面前。

5、防火墙的作用

防火墙在DMZ架构中起到核心作用,它不仅管理着内外网之间的数据流,还控制着DMZ与内、外网之间的通信,防火墙规则需精确配置,以确保安全策略得到执行,避免未授权的访问。

6、安全考虑

在设计DMZ时,必须考虑多层次的安全防护措施,除了物理隔离外,还应实施严格的安全策略,包括入侵检测系统、定期的安全审计以及对所有出入DMZ的流量进行监控和分析,以防止任何形式的安全漏洞。

7、维护和管理

DMZ区域的维护和管理是一个持续的过程,需要专业的网络安全人员定期检查和更新安全设置,保证系统和应用的更新、补丁的及时安装,并对网络活动进行实时监控,以应对新出现的威胁。

在深入掌握DMZ区域的各项关键信息后,可以看到它在网络安全架构中的重要性,作为一个安全的缓冲区,DMZ不仅有效地隔离了内外网络,还确保了企业能在保持防护的同时向外界提供必要的服务,接下来将通过相关问答的形式进一步阐释有关DMZ区域的常见疑问,以便对此有更全面的理解。

相关问答FAQs

Q1: DMZ区域是否完全无法被外部网络访问?

A1: 不完全是,虽然DMZ区域的主要目的是保护内部网络免受外部网络的直接访问,但是DMZ内的服务器,如Web服务器和邮件服务器,是需要对外部网络用户提供服务的,这些服务会被配置为可从外部网络访问,但是访问会受到严格的安全控制和监视。

Q2: 如何确保DMZ区域内服务器的安全?

A2: 确保DMZ区域内服务器的安全涉及多方面的措施,要实施严格的访问控制策略,确保只有授权的请求能够访问DMZ内的服务器,需要在DMZ区域内部署防火墙和入侵检测系统来监测和阻止潜在的攻击,对于DMZ区域内的服务器应实行定期的安全审计和系统更新,确保所有的安全漏洞都得到及时修补。

原创文章,作者:未希,如若转载,请注明出处:https://www.kdun.com/ask/927062.html

本网站发布或转载的文章及图片均来自网络,其原创性以及文中表达的观点和判断不代表本网站。如有问题,请联系客服处理。

发表回复