Token是在后端生成的,Token的生成和验证是网络应用中身份验证和授权的关键步骤,特别是在采用前后端分离架构的应用中,以下是具体介绍:

1、Token生成

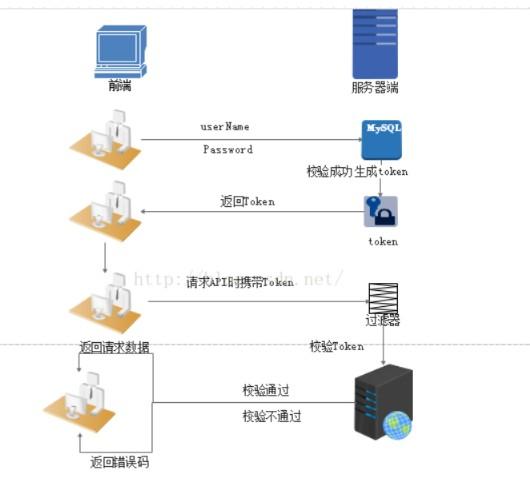

后端生成:生成Token是后端的一项重要任务,当用户通过前端界面登录时,前端通常将用户的用户名和密码发送到后端进行验证,一旦验证通过,后端会创建一个新的Token,这个Token包含了用户的身份信息和经常还有一些其他的信息,如过期时间和用户角色等,后端生成Token后,会将其返回给前端,由前端负责在后续的请求中携带这个Token。

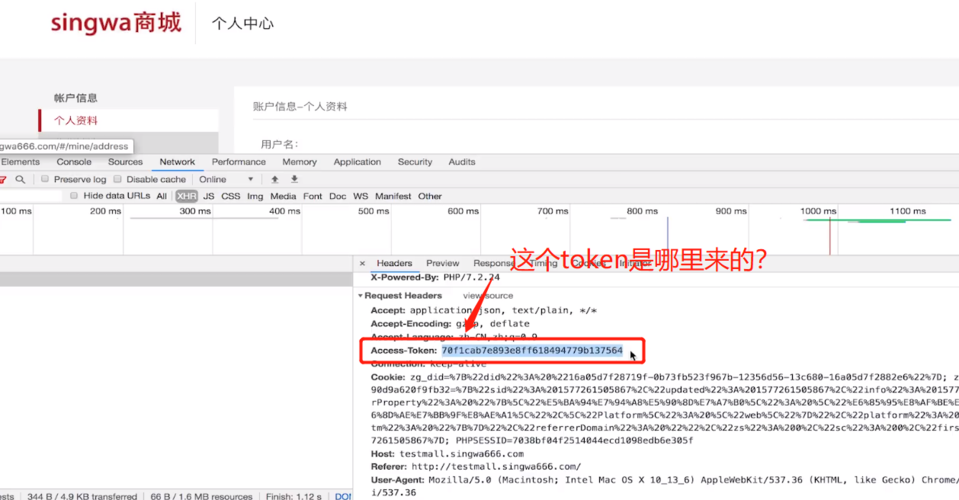

前端获取:前端在用户成功登录后从后端接收到Token,并将其保存在客户端的存储中,例如Cookie或LocalStorage,之后,前端在每次向后端发送请求时,都会将这个Token附带在HTTP请求的头部(例如Authorization头),以便后端进行验证。

2、Token原理

定义:Token是一个通常由后端生成的字符串,它能够标识用户身份,并且包含了一些关于会话的信息,这个字符串被发送到前端,并在之后的交互中用作识别和授权的依据。

目的:Token的主要目的是为了减少服务器对数据库的查询次数,以及为了适应分布式系统的需求,Token的使用减轻了服务器的压力,并提升了系统的安全性,因为Token可以包含复杂的权限和控制信息,而且可以被加密和签名,从而提供额外的安全层。

3、Token验证

职责:后端在接收到前端发来的带有Token的请求后,需要对Token进行验证,这包括检查Token是否有效、是否过期以及是否被篡改,只有当Token通过这些验证后,后端才会处理并响应前端的请求。

技术实现:后端通常利用JWT(JSON Web Tokens)等技术来生成和验证Token,JWT包含了用于验证的信息,并且可以进行数字签名,增加了安全性,后端使用密钥对Token进行解密和验证,确保请求是由合法的用户发送的。

4、应用场景

本地存储:前端获取到Token后,通常将其存储在浏览器的LocalStorage或SessionStorage中,这些存储机制允许Token在用户的浏览器会话期间持久存在,或者只在当前会话中有效。

传输机制:前端通过在每个HTTP请求的头部添加Token(通常是Authorization头),将Token传回后端,这种机制确保了后端能够对每个请求进行适当的用户验证和授权处理。

5、安全实践

加密与签名:为了防止Token被截获或篡改,后端在生成Token时通常会采用加密和签名技术,JWT可以使用HS256算法对数据进行签名,确保数据的真实性和完整性。

处理机制:前端需要合理地处理Token的存储和传输,避免XSS攻击和CSRF攻击,前端应当在Token即将过期时进行更新,保持用户会话的持续性。

Token的生成和处理是网络应用中一个核心的安全和认证手段,虽然Token是在后端生成并初步处理的,但前端在Token的存储和传递过程中也扮演着至关重要的角色,了解这一流程,对于设计和实现一个安全的网络应用来说是非常关键的。

原创文章,作者:未希,如若转载,请注明出处:https://www.kdun.com/ask/738279.html

本网站发布或转载的文章及图片均来自网络,其原创性以及文中表达的观点和判断不代表本网站。如有问题,请联系客服处理。

发表回复